Vercel 침해 사고가 엔터프라이즈 코드 보안에 던지는 세 가지 교훈

해당 블로그는 Sehtej Khehra 원저자의 글 'What the Vercel breach means for enterprise code security'을 번역한 것입니다. 더 나은 이해를 위해서 약간의 의역이 반영되었습니다.

며칠 전, Vercel은 수개월 전부터 시작된 침해 사고를 공개했습니다. 발단은 Context.ai의 한 직원이 Roblox 스크립트로 위장된 멀웨어를 모르고 설치한 일이었습니다. Context.ai를 사용하던 Vercel 직원이 그 덫에 걸렸고, 공격자는 도용한 OAuth 토큰을 통해 Google Workspace 자격 증명을 수집한 뒤 Vercel 시스템으로 측면 이동(lateral movement)했습니다. 결과적으로 API 키, 토큰, 데이터베이스 자격 증명, 서명 키가 노출됐습니다. Vercel은 고객들에게 "sensitive"로 표시되지 않은 모든 환경 변수를 회전(rotate)하고, 그 값들을 침해된 것으로 간주하라" 고 권고했습니다.

이 사건은 개발자 공급망 공격(developer supply chain attack) 의 전형적인 사례입니다. 도난당한 자산이 그것을 증명하죠. 사후 분석은 OAuth 거버넌스와 서드파티 SaaS 리스크에 집중하겠지만, 코드 그 자체에 책임이 있는 보안 리더라면 더 깊은 시사점을 봐야 합니다.

교훈 1: 코드를 만지는 모든 도구가 공격 표면이다

핵심 질문은 "개발자 스택의 한 구성 요소가 침해되느냐" 가 아닙니다. 진짜 질문은 이겁니다.

그 지점에서 공격자가 줄 수 있는 최대 피해는 무엇인가?

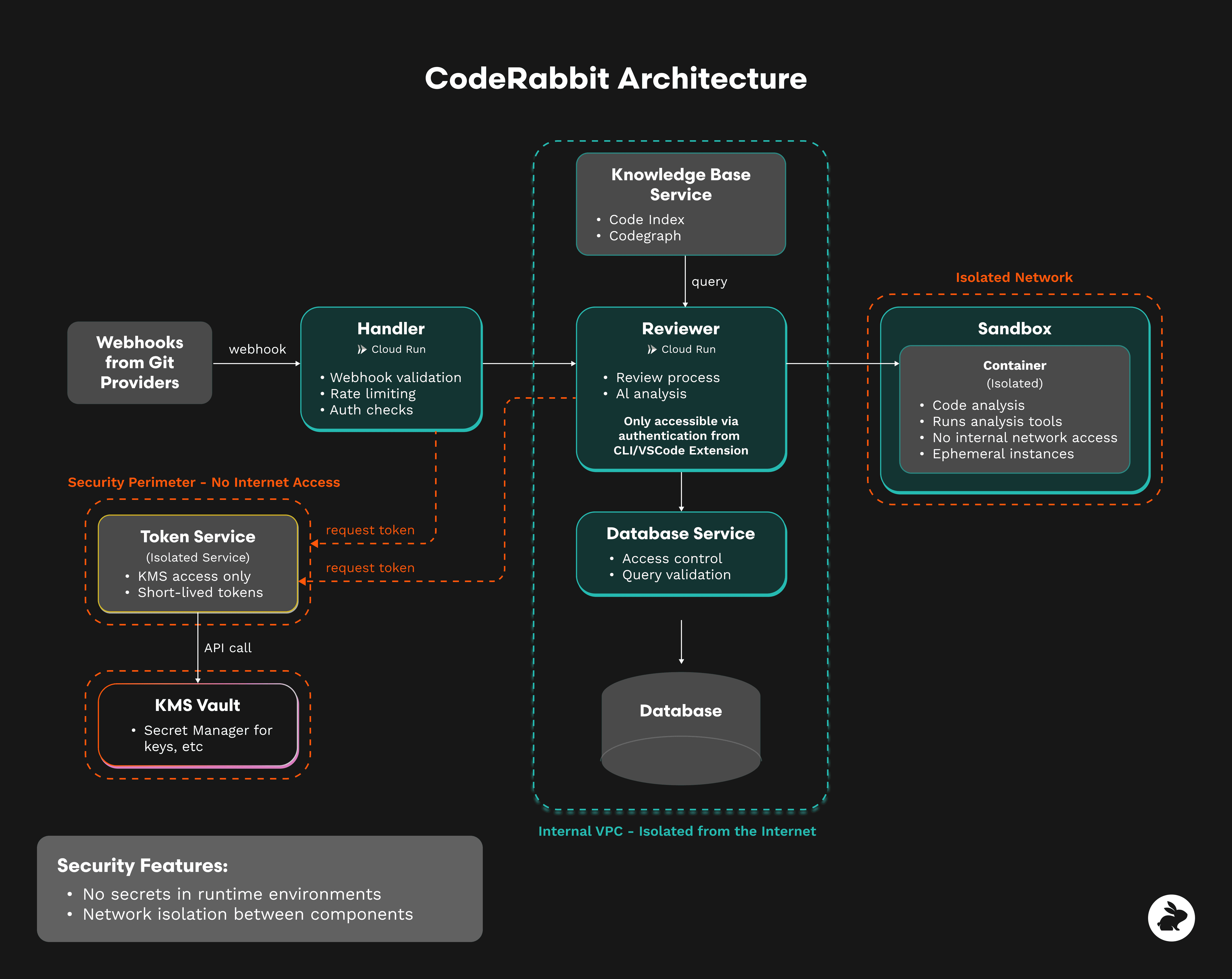

CodeRabbit은 코드 리뷰 플랫폼을 이 원칙 위에 설계했습니다. 모든 코드 리뷰는 이벤트 단위로 프로비저닝되고 끝나면 폐기되는 격리 샌드박스(isolated, ephemeral sandbox) 안에서 실행됩니다. 각 샌드박스는 리뷰 대상 리포지토리에만 한정된 단기 토큰 한 개를 가집니다. 고객 간 공유 상태는 존재하지 않습니다. 장기 자격 증명은 존재하지 않습니다. 내부 네트워크 접근은 불가능합니다.

샌드박스가 도구 동작에 필요한 경우 공용 인터넷에는 접근할 수 있지만, CodeRabbit 내부 서비스에는 접근할 수 없습니다. 저장된 코드는 고객별 키로 암호화되어, CodeRabbit 직원조차 읽을 수 없습니다.

결과는 명확합니다. 샌드박스가 침해되어도 거기서 옮겨갈 곳이 없습니다. 영속 토큰이 없고, 측면 이동 경로가 없습니다.

엔터프라이즈 보안 팀이 던져야 할 질문은 이것입니다. "내일 샌드박스나 워커 하나가 침해되면, 최악의 시나리오는 무엇인가?" 개발자 스택에 들어와 있는 모든 벤더가 이 질문에 답할 수 있어야 합니다.

교훈 2: 코드 안의 장기 시크릿이 진짜 위험이다

많은 Vercel 고객들이 노출된 줄도 몰랐던 키를 회전했습니다. 가장 위험한 자격 증명은 보통 잊혀진 자격 증명, 환경 변수에 묻혀 있거나 소스 파일에 하드코딩된 채로 남아 있는 것들입니다.

코드 리뷰는 시크릿이 영구화되기 전 마지막 실용적 체크포인트입니다. 일단 자격 증명이 Git에 커밋되면, 완전히 지우는 것은 사실상 불가능합니다. 포크, 캐시, CI 로그, 개발자 머신 어딘가에 사본이 남습니다. 유일하게 신뢰할 수 있는 방어선은 PR 리뷰 단계에서 잡아내는 것입니다.

CodeRabbit은 패턴 매칭과 데이터 흐름을 이해하는 AI 기반 컨텍스트 분석을 결합해 하드코딩된 자격 증명을 식별합니다. 패턴 매칭은 다음 같은 형식을 잡아냅니다.

sk_live_*AKIA[A-Z0-9]{16}ghp_[a-zA-Z0-9]{36}*_SECRET,*_KEY,*_PASSWORD명명 변수

플랫폼은 Semgrep, Checkov, Brakeman, Betterleaks 같은 도구를 통합하며, PR 안에서 원클릭 수정을 제안합니다. 보안 팀은 .coderabbit.yaml에서 자연어로 커스텀 검사 규칙을 정의하고, 머지 전 게이트로 강제할 수 있습니다. 예를 들어 "DB DSN 하드코딩을 차단한다", "read:user보다 넓은 OAuth 스코프를 표시한다" 같은 규칙입니다.

Vercel은 이후 새 환경 변수가 기본적으로 sensitive로 표시되도록 플랫폼을 업데이트했습니다. 한 걸음 나아간 조치죠. 하지만 이 변경은 환경 변수에 도달한 시크릿만 다룹니다. 소스 파일, 피처 브랜치, 코멘트, 설정 파일에 하드코딩된 자격 증명은 여전히 무방비 상태입니다. 더 견고한 접근은 모든 자격 증명을 기본적으로 sensitive로 취급하고, 프로덕션 배포 전에 코드 리뷰 레이어에서 강제하는 것입니다.

교훈 3: 신원, 접근 제어는 코드 리뷰 레이어까지 확장돼야 한다

Vercel 침해는 본질적으로 신원 침해(identity breach) 였습니다. 서드파티 앱에 발급된 OAuth 토큰이 공격자의 진입 경로가 됐죠. 워크스페이스 안에서 OAuth 접근을 가진 모든 도구, 장기 GitHub 토큰으로 동작하는 모든 CI 서비스, 모노레포에 읽기 권한을 가진 모든 AI 어시스턴트가 잠재적 진입점입니다.

코드 리뷰 플랫폼은 신원 공급자(IdP)에 적용되는 것과 동일한 수준의 신원 통제를 받을 자격이 있습니다.

CodeRabbit Enterprise에서 이 원칙은 다음과 같이 구현됩니다.

- 주요 신원 공급자 전반에 걸친 SSO, SAML 지원, 그리고 선택적 우회가 아닌 강제 적용

- 최소 권한 원칙(principle of least privilege) 을 따르는 커스텀 RBAC

- 모든 플랫폼 동작과 관리자 변경에 대한 감사 로깅

- 코드가 자사 네트워크 경계 안에 머물러야 하는 조직을 위한 셀프 호스티드 배포 옵션

- 자회사, M&A 시나리오를 포함한 멀티 조직 구조 지원

- 매년 독립 감사로 검증되는 SOC 2 Type II 컴플라이언스

- 리뷰 완료 후 제로 데이터 보존(zero data retention), 모든 코드는 리뷰가 끝나면 폐기

- 표준 조달 절차의 일부로 수행되는 벤더 보안 리뷰

목표는 명료합니다. 상류에서 무엇이 침해되더라도, 코드 리뷰 도구는 공격 체인의 다음 진입점이 되어서는 안 됩니다.

엔터프라이즈 보안 팀이 벤더에게 물어야 할 질문 10가지

Vercel 침해는 코드베이스를 만지는 모든 도구를 다시 점검하라는 신호입니다. 소스 코드 접근 권한이 있는 모든 벤더에게 다음 질문을 던지세요.

- 샌드박스 격리: 이벤트 단위인가, 고객 단위인가, 아니면 공유인가? 샌드박스 하나가 침해됐을 때 최악의 시나리오는?

- 토큰 스코프와 수명: 토큰이 단기, 리포지토리 한정인가, 장기 서비스 자격 증명인가?

- 저장 시 암호화: 코드가 고객별 키로 암호화되어 있는가? 자사 직원이 저장된 고객 코드를 읽을 수 있는가?

- 데이터 보존: 리뷰 후 코드를 폐기하는가, 무기한 캐싱하는가?

- 셀프 호스팅 옵션: 외부 SaaS에 소스 코드를 보낼 수 없는 조직은 자체 인프라에 배포할 수 있는가?

- SOC 2와 펜테스트: 가장 최근의 서드파티 보안 평가는 언제였고, NDA 하에 보고서를 받을 수 있는가?

- 취약점 공개 프로그램(VDP): 운영 중인가? 연구자가 이슈를 보고했을 때 어떻게 대응해 왔는가?

- 하위 처리자(sub-processors): 어떤 서드파티가 데이터를 다루는가? 목록은 공개되어 있는가? 새로 추가될 때 얼마나 사전 통지하는가?

- 신원 통제: SSO 강제, SAML, SCIM, RBAC, SIEM으로의 감사 로그 내보내기를 지원하는가?

- 침해 대응: 고객에게 어떻게, 얼마나 빠르게, 무엇을 공개해 알리는가?

CodeRabbit의 답변은 전체 보안 아키텍처 글과 Trust Center에서 확인할 수 있습니다.

CodeRabbit에서 보안은 최우선 가치입니다

공급망 공격은 좀처럼 1차 표적에서 시작되지 않습니다. 가장 약한 고리에서 시작됩니다. 개발자 워크플로 안의 모든 벤더(토큰을 가진 모든 도구, OAuth 권한을 가진 모든 도구, 코드 읽기 권한을 가진 모든 도구)가 잠재적 진입점입니다. Vercel 침해는 Vercel에서 시작되지 않았습니다. Roblox 스크립트에서 시작됐습니다.

답을 요구하세요. 소스 코드를 맡기는 모든 벤더는 "자사가 다음 Vercel이 된다면 무엇이 어떻게 일어나는지" 를 분명하게 설명할 수 있어야 합니다.

자주 묻는 질문

Q. Vercel OAuth 토큰 침해 사건은 정확히 무엇이었나요?

도용된 OAuth 토큰이 Vercel 내부 시스템을 침해해, 개발자 공급망 보안의 취약점을 드러낸 사건입니다. 이 사건은 정교한 엔지니어링 조직에서도 서드파티 토큰 접근이 적절히 스코프되지 않거나 회전되지 않으면 어떻게 결정적인 공격 벡터가 될 수 있는지를 보여주었습니다.

Q. Vercel 침해에서 엔터프라이즈가 얻어야 할 핵심 코드 보안 교훈은 무엇인가요?

세 가지입니다. 첫째, 장기 자격 증명 대신 단기, 스코프 한정 토큰을 사용한다. 둘째, CI/CD 파이프라인에서 서드파티 접근에 대한 엄격한 통제를 구현한다. 셋째, 개발자 툴체인을 단순한 부속이 아니라 공격 표면의 일부로 다룬다.

Q. AI 코드 리뷰 도구는 공급망 보안 취약점을 어떻게 예방할 수 있나요?

CodeRabbit 같은 AI 코드 리뷰 도구는 PR 단계에서 자동으로 하드코딩된 자격 증명, 과도한 토큰 스코프, 안전하지 않은 서드파티 통합을 표시할 수 있습니다. 보안 이슈가 프로덕션에 도달하기 전에 차단함으로써 공급망 공격에 대한 노출을 줄여 줍니다.

Q. CodeRabbit은 엔터프라이즈 셀프 호스팅을 지원하나요?

네. 코드가 자사 네트워크 경계 안에 머물러야 하는 조직을 위해 셀프 호스티드 배포 옵션을 제공합니다. SSO, SAML 강제, 커스텀 RBAC, 감사 로깅, 멀티 조직 구조까지 함께 지원합니다.

Q. 리뷰가 끝나면 코드는 어떻게 처리되나요?

CodeRabbit은 제로 데이터 보존(zero data retention) 을 운영합니다. 리뷰가 끝나면 코드는 폐기됩니다. 저장이 필요한 경우는 고객별 키로 암호화되어, CodeRabbit 직원조차 읽을 수 없습니다.

코드를 만지는 모든 도구가 공격 표면이라는 사실은, 코드 리뷰 도구 자체에도 적용됩니다. AI 코드 리뷰 도구를 평가하는 더 큰 그림이 궁금하시다면 AI 코드 리뷰 도구 완벽 가이드 2026을, 도구가 멀티 레포 환경에서 어떻게 동작하는지는 에이전틱 코드 리뷰 vs RAG와 CodeRabbit 멀티 레포 분석에서 이어 보실 수 있습니다.